Smishing e Vishing: che cosa sono e come evitarli

Smishing e vishing sono tipi di attacchi di phishing the cercano di adescare le proprie vittime tramite sms e chiamate vocali. Entrambi si affidano allo stesso richiamo emozionale utilizzato nelle tradizionali truffe di phishing e sono progettati per indurti ad agire con urgenza. L’unica differenza sta nel canale tramite cui vengono portati avanti.

Che cos’è lo smishing?

Definizione di smishing: lo smishing (SMS phishing) è un tipo di attacco di phishing condotto utilizzando SMS. Proprio come le truffe via email di phishing, i messaggi di smishing includono tipicamente una minaccia o una lusinga tendenti a far cliccare su un link o chiamare un numero e fornire informazioni confidenziali. A volte potrebbero suggerire di installare un qualche software di sicurezza che si rivelerebbe poi malware.

Un esempio di smishing: un messaggio di smishing tipico potrebbe dire qualcosa del genere “Il tuo conto della banca ABC è stato sospeso. Per sbloccarlo, clicca qui: https://bit.ly/2LsaPLdaU” e il link fornito scaricherà malware nel tuo cellulare. I truffatori sono anche abili ad adeguarsi al medium che stanno usando. Così, potresti ricevere un messaggio di testo che dice: “E’ veramente una tua foto? https://bit.ly/2LsaePLdaU” e se clicchi sul link per scoprire se è vero, ecco che di nuovo ti trovi a scaricare malware.

Che cos’è il vishing?

Definizione di vishing: il vishing (voice phishing) è un tipo di attacco di phishing che è condotto usando il telefono e spesso diretto ad utenti di servizi VoIP come Skype.

E’ facile per i truffatori simulare un caller ID così da sembrare che stiano chiamando da un area locale o perfino da un’organizzazione che conosci. Se non rispondi, ti lasciano un messaggio in segreteria chiedendo di richiamarli. A volte questo tipo di truffe può persino utilizzare un call center che è inconsapevole del crimine che viene perpetrato.

Ancora una volta, lo scopo è di ottenere dettagli di carte di credito, date di compleanno, credenziali di accesso e talora semplicemente raccogliere i numeri di telefono della tua rubrica. Se rispondi o richiami, ci può essere un messaggio automatico che ti sollecita a fornire questi dati e molta gente non mette in discussione una tal cosa perché accettano i sistemi di telefonia automatici come parte delle loro vite.

Come evitare smishing e vishing

Stiamo un po’ più in guardia quando si tratta di email attualmente perché siamo abituati a ricevere spam e le truffe sono molto comuni, ma i messaggi di testo e le chiamate vocali vengono ancora percepite come legittime da molta gente. Dal momento che facciamo acquisti, accediamo alla banca e facciamo altre cose con i nostri telefoni, le opportunità proliferano per i truffatori. Per evitare di diventare una vittima, bisogna fermarsi e pensare.

“Il senso comune è una buona pratica generale e dovrebbe essere una prima linea difensiva contro le frodi online o telefoniche”

Sebbene i consigli su come evitare di venire presi all’amo dalle truffe di phishing siano stati scritti considerando le truffe via email, si applicano anche a queste nuove forme di phishing. Alla base, fidarsi di nessuno è un buon punto di partenza. Non dare alcuna informazione ad un interlocutore a meno che tu non sia sicuro che sia legittimo – puoi sempre richiamarlo.

Prevenire è meglio che curare, pertanto è sempre meglio eccedere in cautela. Nessuna organizzazione ti rimprovererà per aver chiuso il telefono ed averli poi chiamati direttamente (avendo controllato da te il numero di telefono) per assicurarti che sono effettivamente chi dicono di essere.

FONTE: https://www.digitree.it/smishing-e-vishing-come-evitarli/

Sextortion e spyware: come proteggere la tua azienda dalle nuove minacce

Nel panorama delle minacce informatiche in continua evoluzione, gli attacchi di sextortion e lo spyware rappresentano una sfida crescente per le aziende di ogni settore. Queste tecniche sofisticate sfruttano vulnerabilità tecniche e psicologiche per estorcere denaro o sottrarre informazioni sensibili. In qualità di MSP (Managed Service Provider), il nostro obiettivo è aiutare i clienti a prevenire, identificare e neutralizzare queste minacce.

Cosa sono la sextortion e lo spyware?

- Sextortion: Questo tipo di attacco si basa sul ricatto. Gli hacker sostengono di aver compromesso i dispositivi della vittima e di essere in possesso di immagini o video compromettenti. Spesso utilizzano email che simulano di provenire da fonti legittime, creando un senso di urgenza per indurre la vittima a pagare un riscatto.

- Spyware: Si tratta di software malevolo progettato per spiare l'attività di un dispositivo. Lo spyware può registrare sequenze di tasti, catturare screenshot, accedere a webcam o microfoni e rubare dati sensibili.

Perché queste minacce sono pericolose per le aziende?

- Perdita di dati: Lo spyware può compromettere informazioni riservate come dati dei clienti, documenti finanziari o strategie aziendali.

- Danni reputazionali: Un attacco di sextortion o una violazione causata da spyware può danneggiare la fiducia dei clienti e la reputazione dell'azienda.

- Costi economici: Pagare riscatti o riparare i danni causati da un attacco può avere un impatto significativo sul bilancio aziendale.

- Impatto psicologico: Minacce come la sextortion possono generare ansia e stress, influenzando negativamente il personale aziendale.

Come Network Today protegge i propri clienti

In Network Today, ci impegniamo a fornire soluzioni proattive per proteggere le aziende da queste minacce. Ecco alcune delle strategie che adottiamo:

- Formazione e sensibilizzazione: Educhiamo i dipendenti dei nostri clienti a riconoscere tentativi di phishing, email sospette e comportamenti a rischio.

- Monitoraggio proattivo: Implementiamo sistemi di monitoraggio che rilevano e bloccano le attività sospette prima che possano causare danni.

- Software di sicurezza avanzati: Installiamo soluzioni antivirus, anti-spyware e firewall di ultima generazione per proteggere dispositivi e reti.

- Gestione delle vulnerabilità: Manteniamo i sistemi sempre aggiornati per ridurre al minimo le possibilità di attacchi.

- Risposta rapida agli incidenti: In caso di violazione, interveniamo rapidamente per minimizzare i danni e ripristinare la sicurezza.

Consigli pratici per le aziende

- Non fidarti delle email sospette: Evita di cliccare su link o scaricare allegati da fonti non verificate.

- Utilizza l'autenticazione a due fattori (2FA): Questo aggiunge un ulteriore livello di protezione agli account aziendali.

- Effettua backup regolari: In caso di attacco, un backup aggiornato consente di ripristinare i dati senza dover pagare riscatti.

- Rivedi regolarmente i permessi: Controlla quali dispositivi e applicazioni hanno accesso ai dati sensibili.

Conclusione

La prevenzione è la chiave per proteggere la tua azienda dalle minacce di sextortion e spyware. Affidandoti a Network Today, puoi contare su un partner esperto e dedicato alla sicurezza informatica. Contattaci oggi per scoprire come possiamo aiutarti a difendere la tua azienda nel panorama digitale.

Nasce l’Agenzia per la Cybersicurezza Nazionale e non solo: il decreto è stato approvato

Difendersi dagli attacchi informatici e dalle minacce alla sicurezza è oggi una priorità non solo delle PMI o delle agenzie, bensì dell’intera nazione. Al contempo, sensibilizzare la popolazione su questo problema sempre più dilagante ed innovare le nostre istituzioni sono cardini essenziali per una nazione al passo con i tempi e vicina ai propri cittadini. Questi, infatti, alcuni dei temi trattati dal decreto-legge n.82 pubblicato sulla Gazzetta Ufficiale n.140 del 14 giugno 2021, contenente 19 articoli, approvato dal Consiglio dei Ministri. Tra le altre misure, istituisce la nascita del dell’Agenzia per la Cyber Sicurezza Nazionale (Acn) e il Comitato interministeriale per la cybersicurezza (CIC).

AGENZIA PER LA CYBER SICUREZZA NAZIONALE

L’agenzia è stata istituita a tutela degli interessi nazionali nel campo della cybersicurezza e della “resilienza dei servizi e delle funzioni essenziali dello Stato da minacce cibernetiche“. Essa sarà la massima autorità nazionale in materia di cybersicurezza.

Sarà composta da una squadra di 300 esperti, fino a raggiungere 800 unità nel 2027, con una dotazione totale di circa 530 milioni di euro per proteggere l’Italia dal rischio cyber. Particolare attenzione viene posta sui talenti italiani, con sforzi per scongiurare fughe all’estero o che il pubblico rimanga indietro. Ecco perché è previsto che i contratti siano equiparati a quelli della Banca d’Italia. L’Agenzia farà anche formazione con la Cyber Defence Academy, la “struttura di formazione delle risorse che farà da apripista per gli esperti di domani”.

Per adeguarsi tempestivamente alla normativa europea, il Governo ha individuato l’Agenzia come Centro nazionale di coordinamento italiano, che si interfaccerà con il “Centro europeo di competenza per la cybersicurezza nell’ambito industriale, tecnologico e della ricerca” di recente istituzione, concorrendo ad aumentare l’autonomia strategica europea nel settore.

Le funzioni del’Acn

Il suo compito principale è quindi attuare le misure necessarie alla protezione contro attacchi informatici che, sfruttando eventuali vulnerabilità hardware e software, potrebbero causare il malfunzionamento o l’interruzione di funzioni essenziali dello Stato e dei servizi di pubblica utilità con gravi ripercussioni su cittadini, aziende e pubblica amministrazione.

Tra gli altri compiti ricordiamo:

- sviluppare capacità nazionali di prevenzione, monitoraggio, rilevamento e mitigazione per far fronte agli incidenti di sicurezza informatica e agli attacchi informatici, anche attraverso il Computer Security Incident Response Team (CSIRT) italiano;

- contribuire all’innalzamento della sicurezza dei sistemi di Information and communications technology (ICT) dei soggetti inclusi nel perimetro di sicurezza nazionale cibernetica, delle pubbliche amministrazioni, degli operatori di servizi essenziali (OSE) e dei fornitori di servizi digitali (FSD);

- essenziale anche la formazione con cui si punta a supportare lo sviluppo di competenze industriali, tecnologiche e scientifiche, promuovendo progetti per l’innovazione e lo sviluppo e mirando a stimolare la crescita di una solida forza di lavoro nazionale nel campo della cybersecurity in un’ottica di autonomia strategica nazionale nel settore;

- assumere le funzioni di interlocutore unico nazionale con il compito di verifica, per i soggetti pubblici e privati in materia di misure di sicurezza e attività ispettive negli ambiti del perimetro di sicurezza nazionale cibernetica, della sicurezza delle reti e dei sistemi informativi (direttiva NIS), e della sicurezza delle reti di comunicazione elettronica;

- partecipare alle esercitazioni nazionali e internazionali che riguardano la simulazione di eventi di natura cibernetica al fine di innalzare la resilienza del Paese.

COMITATO INTERMINISTERIALE PER LA CYBERSICUREZZA

Il Comitato interministeriale per la cybersicurezza (CIC) avrà invece funzioni di consulenza, proposta e vigilanza in materia di politiche di cybersicurezza, anche ai fini della tutela della sicurezza nazionale nello spazio cibernetico. Avrà dunque l’incarico di:

- propone al Presidente del Consiglio dei ministri gli indirizzi generali da perseguire nel quadro delle politiche di cybersicurezza nazionale;

- esercita l’alta sorveglianza sull’attuazione della strategia nazionale di cybersicurezza;

- promuove l’adozione delle iniziative necessarie per favorire l’efficace collaborazione, a livello nazionale e internazionale, tra i soggetti istituzionali e gli operatori privati interessati alla cybersicurezza, nonché per la condivisione delle informazioni e per l’adozione di migliori pratiche e di misure rivolte all’obiettivo della cybersicurezza e allo sviluppo industriale, tecnologico e scientifico in materia di cybersicurezza;

- esprime il parere sul bilancio preventivo e sul bilancio consuntivo dell’Agenzia per la cybersicurezza nazionale.

Fonte dell'Articolo: https://bit.ly/39fqlCF

DMARC: un record DNS per proteggere noi stessi e i nostri clienti dall’email SCAM

Cos’è lo SCAM?

SCAM è un tentativo pianificato di truffa con metodi di ingegneria sociale, come ad esempio fingere di essere qualcun altro, o qualcos’altro, a scopo fraudolento.

Questo può essere fatto di persona, per telefono, tramite profili social, siti web e anche tramite email, sfruttando ulteriori tecniche malevole come spam e phishing.

Un tipico esempio di Scam è la “truffa alla nigeriana”, in cui viene inviata un’email nella quale si parla di grosse somme di denaro che dovrebbero essere trasferite (o recuperate) da una banca estera che chiede alcune garanzie come la cittadinanza, un conto corrente, un deposito cauzionale. Lo scammer perciò chiede aiuto sia per trasferire il denaro tramite il conto di chi legge, sia per anticipare il deposito cauzionale; come ricompensa si promette una percentuale del denaro recuperato, che non arriverà mai.

Altri classici esempi di Scam sono email che condizionano una vincita a una qualsiasi lotteria al versamento di una certa tassa: ovviamente, non esiste nessuna vincita e la tassa pagata viene rubata.

Un moderno esempio di Scam via chat telegram è il giveaway di cryptovalute in cui, se si versano un tot di token in un wallet a scopo di “verifica del mittente”, ne ritorneranno 10 volte tanti al wallet mittente dal wallet destinatario… ma ovviamente non succederà mai.

Nell’era del marketing, l’email è ancora uno strumento utilizzatissimo ma – essendo datato e non nato sicuro “by design” – è ancora molto appetibile per i malintenzionati.

Figura 1 (blog.prisync.com)

Figura 1 (blog.prisync.com)

Quando qualche nostro cliente è vittima di scam tramite email e qualcuno si sta fingendo un dipendente o una mailing list della nostra azienda, si entra in una situazione antipatica, con implicazioni giuridiche (vedi GDPR) in cui è certamente meglio dimostrare di aver fatto di tutto per proteggere noi stessi e gli altri da questo fenomeno.

Quello che certamente dobbiamo evitare che accada è che qualcuno sia in grado di inviare una email dal dominio di posta della nostra compagnia: un discorso è se lo scammer “finge” di essere un mittente accreditato, un altro discorso è se riesce ad “esserlo” veramente.

Infatti, volendo fare un esempio recente, è relativamente semplice per chi ha dimestichezza con le email capire se il mittente ci scrive da PosteItaliane.it o se si è vittime della truffa postepay e bancoposta semplicemente andando ad espandere i dettagli del mittente della email per vedere se arriva dal dominio @posteitaliane.it: l’indirizzo sarà pincopallino@posteitaliane.it e non weioru9932923@2387ss.ru, a prescindere dal nome visualizzato nella email; a meno che qualcuno sia riuscito a rubare le credenziali di accesso di un account valido, implementando il DMARC in modo sufficientemente restrittivo non sarebbe possibile ricevere una email da @posteitaliane.it se non fosse stata inviata – ed autenticata – da quel dominio.

Questo sarebbe valido se le cassette di posta riceventi facessero parte di server mailbox abbastanza evoluti da implementare i metodi di autenticazione per filtrare i messaggi di posta “sospetti” compatibili con il DMARC, che al giorno d’oggi sono tutti i principali (google, facebook, microsoft, yahoo, etc…).

Cos’è il DMARC?

Acronimo di “Message-based Domain Authentication, Reporting & Conformance”, è una specifica tecnica creata da un gruppo di organizzazioni per ridurre il rischio di abusi via email grazie all’utilizzo di una coppia di protocolli di autenticazione.

È un metodo di protezione nativo del server di posta che implementa il mittente e, quindi, del tutto diverso da filtri antispam e tecniche simili, che solitamente sono configurate dai riceventi utilizzando server ed applicazioni aggiuntive.

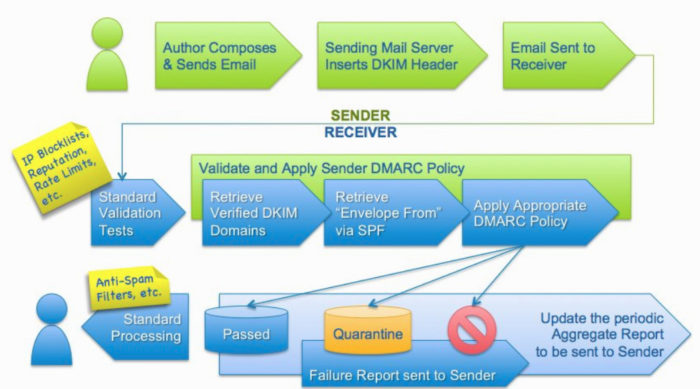

L’implementazione del DMARC si basa su due procedure di autenticazione ben precise: SPF e DKIM.

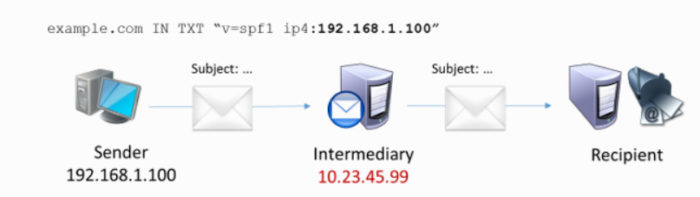

- SPF (Sender Policy Framework) prevede l’inserimento di un record nel DNS del dominio di posta mittente che consente a determinati IP di mandare e-mail tramite quel dominio. Durante la verifica degli indirizzi IP verranno dunque identificati eventuali indirizzi email non autorizzati. La lista degli indirizzi IP certificati a cui si fa riferimento è quella presente nel “Return Path” della email. Detto in altri termini, la procedura SPF consente di riconoscere se chi invia l’email da un determinato indirizzo email è realmente autorizzato a farlo.

Come vantaggio l’SPF è facile da configurare e non implica particolare overhead computazionale sui sistemi che inviano e ricevono posta elettronica. - DKIM (DomainKeys Identified Mail) fa sì che l’email in uscita venga contrassegnata con una firma digitale che il server di posta ricevente confronterà con la chiave pubblica inserita nel DNS del dominio mittente. Se la firma corrisponde alla chiave pubblica significa che il mittente è verificato e che l’email ricevuta è stata inviata, senza essere stata sottoposta a successive modifiche, dal mittente indicato nella mail che stiamo leggendo.

Come vantaggio, Dkim non controlla gli ip dei mittenti ma richiede un minimo di overhead in invio e ricezione per elaborare la firma digitale allegata al messaggio.

Figura 2 Flusso di posta (dmarc.org)

Figura 2 Flusso di posta (dmarc.org)

In sostanza, i due metodi si completano a vicenda ed è fortemente consigliato utilizzarli entrambi, soprattutto se la nostra posta passa per email forwarders che richiedono molta attenzione nel configurare il record SPF (i server di inoltro della posta potrebbero non essere presenti nella whitelist degli ip mittenti).

Figura 3 Email Forwarding SPF fail (dmarc.org)

Figura 3 Email Forwarding SPF fail (dmarc.org)

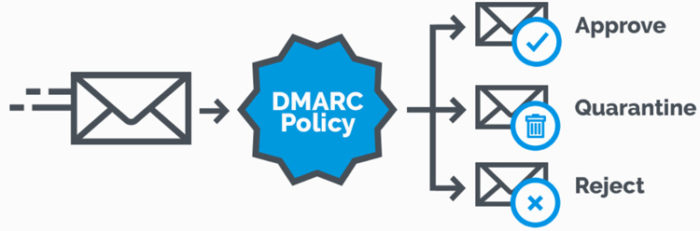

Come funziona il DMARC

In effetti implementare il record DMARC è molto semplice, poiché si tratta solo di aggiungere un record DNS nello stesso dominio dns del proprio server di posta elettronica (dove esiste il record MX).

Il DMARC è una protezione in uscita: sono gli amministratori del dominio di posta mittente che decidono di comunicare ai riceventi come filtrare le email.

Le email considerate illecite dal server di posta ricevente (su indicazione dei record dns del mittente) potrebbero essere ricevute se la policy del mittente è approve, non andranno nella cassetta spam degli utenti ma verranno ignorate se la policy è reject oppure andranno in “junk” se la policy è quarantine.

Figura 4 Policy Dmarc (www.dmarcanalyzer.com)

Figura 4 Policy Dmarc (www.dmarcanalyzer.com)

È possibile indicare nel record DMARC indirizzi di posta a cui inoltrare report xml e forensi delle email scartate (illegittime) per un’analisi del flusso di posta che sia anche compliant con il GDPR.

Quando per la prima volta si introduce il record DMARC è consigliabile avere un approccio “soft”, istruendo i destinatari ad accettare tutte le email (approve) ma notificarci quali sarebbero state scartate se avessimo impostato una policy più restrittiva: in questa fase potremmo anche non avere alcun metodo di autenticazione SPF e/o DKIM impostato.

Tramite strumenti di analisi adeguati esistenti sul mercato, possiamo andare ad affinare e correggere i nostri record DNS affinche tutte quelle newsletter inviate, ad esempio, da terzi per nostro conto siano incluse nei mittenti attendibili; fino ad arrivare al punto di applicare policy sempre più restrittive senza creare disservizi per il business della nostra azienda e, allo stesso tempo, proteggere lei ed i clienti dallo SCAM.

Figura 5 Analisi forense (vitolavecchia.altervista.org)

Figura 5 Analisi forense (vitolavecchia.altervista.org)

Questi strumenti, relativamente economici ma di grande aiuto, permettono anche di inviarci report periodici da esaminare, effettuare controlli e mandarci avvisi sulla compliance, sulla correttezza dei nostri record e – soprattutto – ci offrono la possibilità di esaminare gli headers dei feedback ricevuti dai server destinatari e gli headers delle email illegittime, utili nelle attività di indagine forense.

FONTE: https://www.ictsecuritymagazine.com/articoli/dmarc-un-record-dns-per-proteggere-noi-stessi-e-i-nostri-clienti-dallemail-scam/